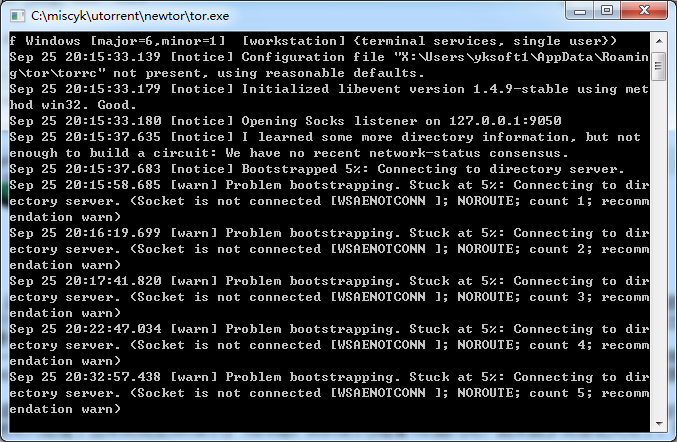

著名的匿名上网软件Tor,从9月24日中午开始,在大陆地区开始不能连接成功。其具体症状是第一步连接所有目录服务器都不成功;而连接到第一个节点时,进行TLS握手时连接不成功或是请求出现两个"DONE"但连接被重置(很可能是因为TLS请求里被分析出了容易实现匹配的指纹)。24日晚主要是第二个症状;到了25日就完全卡第一个上(Tor显示Bootstrap进度卡在5%)。

他们把一个个新的IP段、一个个新分析出来的域名和关键词加入规则列表,我没说什么。因为这毕竟是黑名单而不是白名单;

他们和HTTP 8580、HTTP 9666的开发者玩猫鼠游戏,我也没说什么。因为那些开发者本来就属于一群认为嘴炮能喷倒世界第三的枪杆子的蠢货。

他们封了SOCKS4 9050,我能说什么?也许只能说,他们之前不过是懒得做而已。开源软件可比那些原理简单却千方百计加壳的东西好分析多了,Tor的这两个弱点早就被洋人给提了出来。而反观现在Security through obscurity随着tor国内用户越来越多而接近失效了,那该来的还是照样该来。

Update 9.27 0:30

Tor不愧是有DoD、VOA赞助的项目,0.2.1后加入了一个桥接到目录服务器和整个Tor网络的功能。请参照Tor的manual,查找Bridge 和UseBridges 两个torrc配置文件文件的选项。默认Win下torrc应该在%appdata%\tor下,Mac、Linux下应该在~/.tor下。如果不存在,可以新建之。

Tor官方提供了一个查询现有桥接节点的服务,gmail(一定要用gmail)bridges@torproject.org ,正文为 "get bridges"就能得到三个现有桥接节点。编辑torrc文件,加入这几行

UseBridges 1

Bridge 桥接节点IP:端口

注意回复邮件中的那几个hash值不要写。

然后启动tor,应该能够连上目录服务器和整个Tor网络了。如果得到节点目录后把UseBridges改回0,那还是不一定能上的。因为那个根据TLS握手协议的指纹的包过滤仍然会阻止tor连接。

Update 10.3 0:30

发现至少在电信的网络上,连接tor的第一次TLS握手不再有两个DONE的错误。士兵踢完了准备了N个月的正步,看来那些人终于有机会放一次假了。至于连接目录服务器,我就还是没有稳定过。

Update 10.3 21:30

看来他们放假还是没有超过一天,到晚上,密集的双DONE和NOROUTE又出现在tor连接的85%。

没有评论:

发表评论